有人在阿里云的OSS被人上传了违规内容,然后举报到了美国Verisign公司,然后aliyuncs.com域名就强制解析走了。事情大概是这样的:

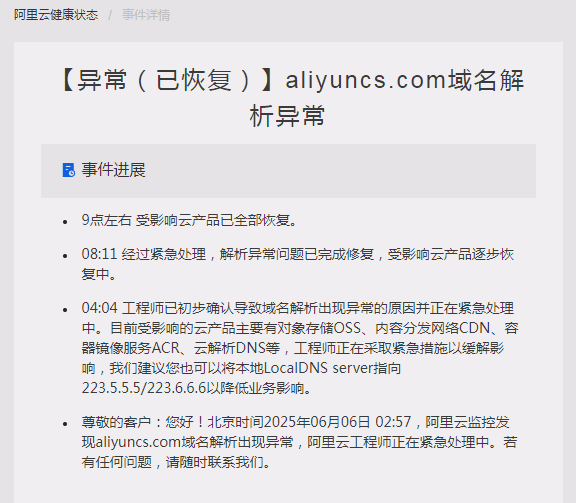

6月6日凌晨02:57,阿里云的核心域名aliyuncs.com被劫持指向到了sinkhole.shadowserver.org(网络安全组织的服务器)。

3分钟后,阿里云旗下产品OSS、CDN、ACR全都挂了。这也导致知名的网站博客园(cnblogs)也挂了。

凌晨4点,阿里阿云工程师确认问题,紧急修改DNS到223.5.5.5。但移动端无法修改,所有使用阿里云的APP产品都受影响。

早上8点:阿里云官方宣布域名修复完成。

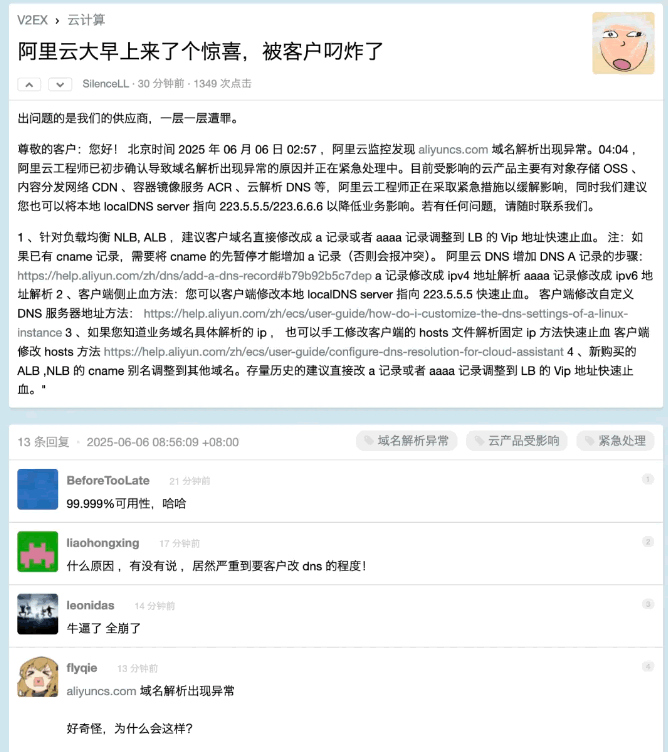

阿里云花了5个小时才解封,顺道做了个备用导航。像我们普通域名DNS更新需要24-48小时,而阿里云只用了5小时。但对不明真相的人来说,这5小时很长了。这事说大也不大,说小也不小,就看怎么理解了。由于发生在凌晨,用大量普通用户并无感知,但技术圈可炸锅了,知名的技术社区V2EX。

好在阿来云搞了个“健康看板”,哪个服务出问题了一眼就能查到。也算是透明沟通,官方通报的也及时。

域名注册商VeriSign(美国公司)根据ICANN规则,将 aliyuncs.com 的解析权转移给非营利组织 Shadowserver。转移原因是:该域名下部分子域名被用于非法活动。根据ICANN政策,如果域名违反注册商条款(如用于犯罪),注册商有权直接修改DNS记录。2023年,FBI曾联合Shadowserver查封多个勒索软件团伙的域名。

一般域名被劫持并指向 Shadowserver是大概是以下一些情况:

(1)这个域名下的网站有恶意软件,如病毒啊、僵尸网络控制服务器。

(2)钓鱼网站,比如假冒的银行、社交登陆界面。

(3)违法内容,比如SQ、盗版、违禁品的内容。

(4)参与了DDos攻击,一般被作为肉鸡攻击别人的服务器。

首先,卢松松博客旗下很多网站也出现过这种问题,尤其是营销网站(因为用户可仔细上传宣传资料),所以这个网站是被扫描最多的网站。我们也被阿里云OSS封禁过,因为有些用户的头像是违法的(其实我们并不知情)。

其次,猜测可能是OSS出问题,这里有SQ、欺诈内容,因为OSS可以放视频、图片、文件等等,很多用户都可以上传违规的东西,阿里云是被人搞了,域名被整体接管,导致合法服务连带遭殃。以前卢松松博客的OSS也被封过。你们现在也可以看看卢松松博客旗下网站,网站几乎所有的图片、CSS、JS文件用的都是阿里云OSS。后来未来规避风险,凡是用户上传的内容,全部用单独的OSS账号,这样避免混用,避免被整体封禁。

最后,阿里云名气太大了,一个小疏忽、一个小错误都会成为互联网热点新闻。

好,那么问题来了,到底是谁举报的呢?

最有可能的是某网络安全公司在同监控发现aliyuncs.com下的某个子域名被用于违法行为,他们收集了一些证据,证明“阿里云未尽到合理审查义务”,然后举报到了美国公司 Verisign,最后导致域名被强制解析了。

因为阿里云用的是的.COM域名,归美国Verisign公司管理。而美国有“紧急接管条款”,专用于处理高危域名,可快速执行司法命令,无需原持有者同意。

写在最后:

02:57出现故障 → 08:40完全恢复,阿里云只用 5小时43分就解决了。对比2014年根域名大瘫痪、早年百度域名劫持,阿里云的恢复速度已经算很快的了。

我猜未来阿里云也有可能启用CN域名,减少国际管辖风险,毕竟现在跟老美关系不太好,一言不合就管控也是麻烦。此次事件也能促使中国的云厂商未来在“国际合规”上更上一个新台阶。

源自:卢松松

未经允许不得转载:致远同盟 » 阿里云核心域名被劫持,幕后黑手是谁?

致远同盟

致远同盟

DY云端商城之DY黑科技成为短视频时代的

DY云端商城之DY黑科技成为短视频时代的 全新上线AI创作工具助手【梦织机】,简单

全新上线AI创作工具助手【梦织机】,简单 DY黑科技云端商城兵马俑软件下崽链接及使

DY黑科技云端商城兵马俑软件下崽链接及使 DY上卖铲子的超级黑马项目之DY黑科技镭

DY上卖铲子的超级黑马项目之DY黑科技镭 2025DY黑科技云端商城最新下崽链接(

2025DY黑科技云端商城最新下崽链接( 2024下半年DY黑科技还可以做吗?全网

2024下半年DY黑科技还可以做吗?全网 2024年DY黑科技免费获取,镭射云端商

2024年DY黑科技免费获取,镭射云端商 营销时代,揭秘快速加微信群、找微信群的方

营销时代,揭秘快速加微信群、找微信群的方